Auch für Firewalls gilt: Vertrauen ist gut, Kontrolle ist besser. Mit dem Cyber Threat Assessment Program (CTAP) von Fortinet haben Sie die Möglichkeit, Ihr Netzwerk im laufenden Betrieb zu analysieren und gleichzeitig zu prüfen, wie gut Ihre Firewall Bedrohungen und Unregelmäßigkeiten erkennt.

Eine Firewall fungiert als „Türsteher“, der ausgehenden und eingehenden Datenverkehr aus dem Internet prüft, unerlaubte Zugriffe verhindert und unerwünschte oder schädliche Inhalte blockiert. Regelmäßige Berichte über Hackerangriffe und Datenlecks sollten niemanden mehr an der Notwendigkeit einer Firewall für jedes Firmennetzwerk zweifeln lassen. Viele unserer kleinen und mittelständischen Kunden scheuen die Kosten und den Aufwand für eine Firewall. Sie vertrauen darauf, zu klein oder zu uninteressant für Hacker zu sein. Dabei spielen Größe oder Branche keine Rolle für das generelle Risiko, Opfer von Schadsoftware und Cyberattacken zu werden. Im Gegenzug aber kann die Folge eines solchen Angriffs für kleine Unternehmen schnell existenzbedrohend sein.

Auch wer das Unternehmen mit einer Firewall schützt, sollte seinem „Türsteher“ gründlich auf die Finger schauen: Erkennt die Firewall wirklich zuverlässig ungebetene Gäste? Und ist sie leistungsfähig genug, um nicht zum Bremsklotz für den Geschäftsbetrieb zu werden?

Eine Firewall ist nur so sicher, wie sie aktuell ist. Hacker werden kreativer und wissen, dass die größte Sicherheitslücke der Endanwender ist – und der beschäftigt sich im Firmennetzwerk nicht unbedingt nur mit seiner Arbeit. Durchschnittlich 25% des Netzwerkverkehrs entfallen auf das private Surfen in sozialen Medien oder gar aufs Streamen. Das spielt Hackern zusätzlich in die Hände. Es sind nicht mehr nur Phishing-Mails oder Anhänge mit Schadsoftware, die zur Gefahr werden, weil sie immer seriöser und glaubhafter aussehen. Auch Werbeanzeigen im Internet entpuppen sich häufiger als Virus und sind damit ein immer größer werdendes Risiko. Ein falscher Klick kann im schlimmsten Fall das komplette Unternehmen für Tage lahmlegen. Neben dem Sicherheitsrisiko hat der unerwünschte Datenverkehr der Nutzer auch wirtschaftlich Bedeutung, weil er das Netzwerk unnötig belastet und so ggf. die Produktivität senkt. Wer beurteilen will, ob die Bandbreite des Netzwerks ausreicht, muss daher wissen, wofür die Anwender das Netzwerk nutzen.

Mit dem Cyber Threat Assessment Program von Fortinet können Unternehmen sieben Tage lang kostenfrei ihren Netzwerkverkehr analysieren und prüfen, ob ihre Firewall Angriffe zuverlässig erkennt.

Das Cyber Threat Assessment

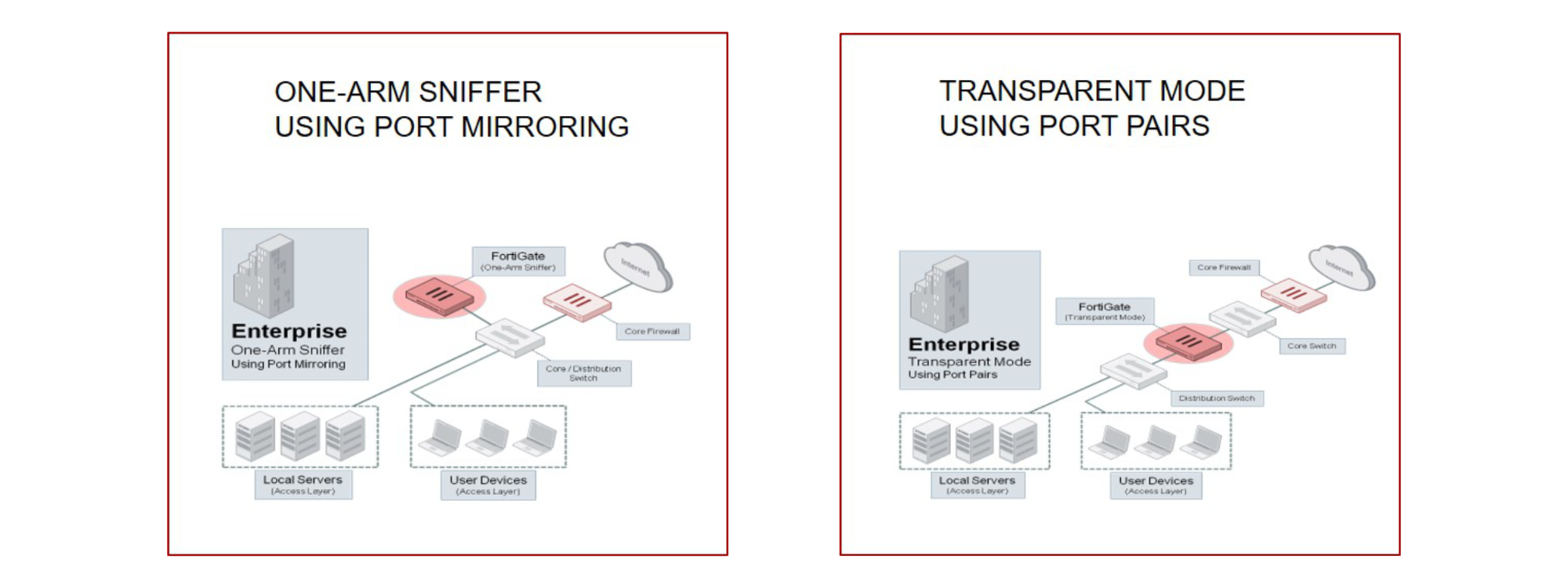

Der Ablauf ist simpel. Nachdem die Einsatzart mit uns definiert wurde, wählen wir ein FortiGate-Modell mit passender Firmware aus. Dieses wird bis zu sieben Tage als Teststellung in das System integriert. Die Integration ist über einen gespiegelten Switch-Port oder einen transparenten Modus in wenigen Minuten möglich. Dann läuft die Analyse unsichtbar im Hintergrund und durchleuchtet drei Bereiche:

Das Programm deckt auf, welche Gefahren und Attacken die Firewall übersieht. Zusätzlich verweist die Analyse auf die gefährdeten Endgeräte.

Eine zusammenfassende Statistik analysiert das Nutzerverhalten. Außerdem zeigt der Report z. B. welche Social-Media-Kanäle, Instant-Messaging-Programme oder andere Webanwendungen die Mitarbeiter am häufigsten nutzen.

Das Programm misst, wann die Durchsatz-, Sitzungs- und Bandbreitennutzung am höchsten ist. Zusätzlich gibt es Aufschluss darüber, zu welchen Zeiten das Netzwerk am ausgelastetsten ist.

Nach der Analyse erhalten Sie einen umfangreichen Analysereport, der Ihnen Infos über die oben genannten Punkte gibt. Im Report werden neben den Schwachstellen auch empfohlene Maßnahmen dokumentiert, die wir gerne mit Ihnen durchgehen. Wichtig hierbei: Die Analyse und der Report sind kostenfrei und verpflichten nicht zum Kauf oder Wechsel zu einer Fortinet-Lösung. Für Unternehmen die optimale Gelegenheit, bestehende Systeme zu überprüfen und bei Bedarf zu optimieren.

Wir löschen die lokalen Daten vollständig auf der ausgehändigten FortiGate. Sieben Tage nach dem erstellten Report löscht Fortinet automatisch die Log-Daten. Sicherheit setzt Wissen voraus: Mit CTAP schaffen Sie die Basis für eine wohlbegründete Entscheidung in Sachen Firewall. Gern beraten wir Sie ausführlich.